在数字化时代,系统密码成为了我们保护个人隐私和保密信息的重要手段。然而,有时候我们也会遇到需要绕过系统密码的情况,例如我们忘记了密码或需要访问无法获得密码的设备。本文将带您了解几种常见的绕过系统密码的方法,并提供一些相关技巧与技术。

一、绕过系统密码的方法之使用默认凭据(DefaultCredentials)

默认凭据是由系统制造商预先设置的用户名和密码组合,用于方便用户初次登录。通过使用默认凭据,我们可以绕过系统密码进入目标设备。

二、绕过系统密码的方法之使用暴力破解(BruteForce)

暴力破解是通过尝试所有可能的密码组合来破解系统密码的方法。我们可以使用专门的软件或工具进行暴力破解,但是这需要耗费大量的时间和计算资源。

三、绕过系统密码的方法之使用字典攻击(DictionaryAttack)

字典攻击是一种通过使用事先准备好的密码列表来尝试破解密码的方法。这个密码列表包含了常见的密码组合,通过尝试列表中的密码,我们有可能绕过系统密码。

四、绕过系统密码的方法之使用社交工程(SocialEngineering)

社交工程是指通过与人交流和欺骗来获取密码信息的方法。通过让用户相信我们是合法的,我们可以通过询问问题、发送虚假电子邮件或模拟他们信任的人来获取系统密码。

五、绕过系统密码的方法之使用物理攻击(PhysicalAttack)

物理攻击是指直接对设备进行操作以绕过系统密码的方法。例如,通过拆解设备并连接到计算机来访问数据,或者使用硬件设备来绕过系统密码。

六、绕过系统密码的方法之使用后门(Backdoor)

后门是由系统制造商预先设置的秘密入口,可以绕过正常的登录验证。通过寻找和利用后门,我们可以绕过系统密码并访问目标设备。

七、绕过系统密码的方法之使用生物识别技术(BiometricTechnology)

生物识别技术是一种使用个人生理特征或行为特征来验证身份的技术。通过破解或欺骗生物识别系统,我们可以绕过系统密码并获得访问权限。

八、绕过系统密码的方法之使用恢复选项(RecoveryOptions)

一些操作系统提供了恢复选项,例如通过回答安全问题或提供备份密钥来重置密码。通过使用恢复选项,我们可以绕过系统密码并重新获得访问权限。

九、绕过系统密码的方法之使用远程桌面协议(RemoteDesktopProtocol)

远程桌面协议是一种允许用户从远程位置访问目标设备的协议。通过使用远程桌面协议,我们可以绕过系统密码并直接访问目标设备。

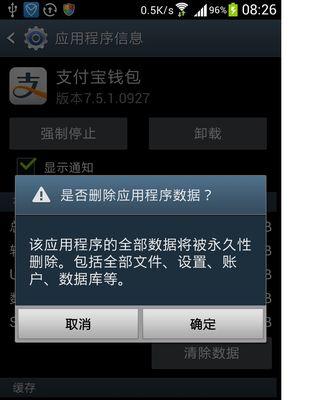

十、绕过系统密码的方法之使用密码重置软件(PasswordResetSoftware)

密码重置软件是专门设计用于帮助用户重置系统密码的工具。通过使用密码重置软件,我们可以绕过系统密码并重新设置一个新的密码。

十一、绕过系统密码的方法之使用数据恢复工具(DataRecoveryTools)

数据恢复工具是一种用于从受损或无法正常启动的设备中提取数据的工具。通过使用数据恢复工具,我们可以绕过系统密码并获取设备中的数据。

十二、绕过系统密码的方法之使用虚拟机(VirtualMachine)

虚拟机是一种模拟计算机环境的软件,我们可以在虚拟机中运行操作系统,而不是直接访问目标设备。通过使用虚拟机,我们可以绕过系统密码并访问目标设备中的数据。

十三、绕过系统密码的方法之使用网络钓鱼(Phishing)

网络钓鱼是一种通过发送虚假电子邮件或网站来获取用户密码的技术。通过伪装成合法的登录页面,我们可以诱使用户输入密码,从而绕过系统密码。

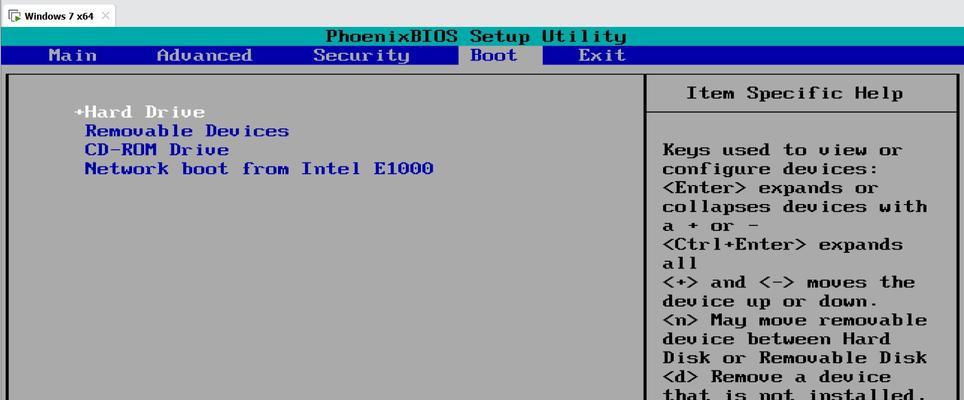

十四、绕过系统密码的方法之使用固件刷写(FirmwareFlashing)

固件刷写是指通过替换或更新设备固件来绕过系统密码的方法。通过修改设备固件,我们可以绕过系统密码并获得访问权限。

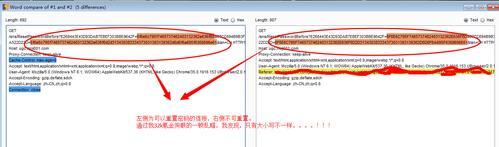

十五、绕过系统密码的方法之使用漏洞利用(ExploitingVulnerabilities)

漏洞利用是指通过发现和利用系统中的安全漏洞来绕过系统密码的方法。通过利用系统的弱点,我们可以绕过系统密码并获取未经授权的访问权限。

绕过系统密码是一项非法行为,在正常情况下我们应该遵守相关的法律法规并遵循正确的使用方式。然而,了解绕过系统密码的方法可以帮助我们更好地理解密码保护的安全性,并提高自己的防御能力。在实际应用中,我们应该采取合理的安全措施来保护个人隐私和敏感信息,避免密码泄露和不必要的风险。

标签: #绕过系统密码